Скиммер кредитной карты – это злоумышленник, который преступники подключают к платежному терминалу, чаще всего в банкоматах и газовых насосах. Когда вы используете терминал, который был скомпрометирован таким образом, скиммер создаст копию вашей карты и получит ваш PIN-код (если это карта банкомата).

Если вы используете банкоматы и газовые насосы, вы должны знать об этих атаках. Вооруженные необходимыми знаниями, на самом деле довольно легко обнаружить большинство скиммеров – хотя, как и все остальное, эти типы атак продолжают развиваться.

Как работают скиммеры

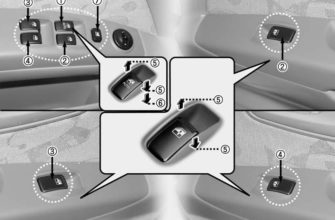

Скиммер традиционно состоит из двух компонентов. Первое – это небольшое устройство, которое обычно вставляется в слот для карты. Когда вы вставляете свою карту, устройство создает копию данных на магнитной полосе вашей карты. Карта проходит через устройство и входит в аппарат, поэтому все будет нормально работать, но данные вашей карты только что скопированы.

Вторая часть устройства – камера. Маленькая камера расположена где-то, где она может видеть клавиатуру – возможно, в верхней части экрана банкомата, чуть выше цифровой клавиатуры или сбоку от клавиатуры. Камера направлена на клавиатуру и фиксирует ввод вашего PIN-кода. Терминал продолжает нормально функционировать, но злоумышленники просто скопировали магнитную полосу вашей карты и украли ваш PIN-код.

Злоумышленники могут использовать эти данные для программирования поддельной карты с данными магнитной полосы и использовать ее в других банкоматах, вводя свой ПИН-код и снимая деньги с ваших банковских счетов.

Все это говорит о том, что скиммеры также становятся все более изощренными. Вместо устройства, установленного над слотом для карты, скиммер может представлять собой небольшое незаметное устройство, вставленное в сам слот для карты, которое часто называют мерцанием .

Вместо камеры, направленной на клавиатуру, злоумышленники могут также использовать наложение – поддельную клавиатуру, установленную поверх реальной клавиатуры. Когда вы нажимаете кнопку на фальшивой клавиатуре, она регистрирует нажатую кнопку и нажимает реальную кнопку внизу. Их сложнее обнаружить. В отличие от камеры, они также гарантированно захватят ваш PIN-код.

Скиммеры обычно хранят данные, которые они захватывают, на самом устройстве. Преступники должны вернуться и забрать скиммер, чтобы получить данные, которые он захватил. Однако сейчас все больше скиммеров передают эти данные по беспроводной связи через Bluetooth или даже через сотовые соединения.

Как определить скиммеры кредитных карт

Вот несколько трюков для определения скиммеров. Вы не можете обнаружить каждый скиммер, но вы должны обязательно осмотреться, прежде чем снимать деньги.

- Перемешивание устройства чтения карт . Если устройство чтения карт перемещается, когда вы пытаетесь переместить его рукой, возможно, что-то не так. Настоящий считыватель карт должен быть прикреплен к терминалу так хорошо, чтобы он не двигался – скиммер, наложенный поверх считывателя карт, может перемещаться.

- Посмотрите на терминал . Кратко рассмотрите сам платежный терминал. Что-то выглядит немного неуместно? Возможно, нижняя панель имеет цвет, отличный от остальной части машины, потому что это искусственный кусок пластика, расположенный над реальной нижней панелью и клавиатурой. Возможно, есть странно выглядящий объект, который содержит камеру.

- Изучите клавиатуру . Клавиатура выглядит слишком толстой или отличается от того, как она обычно выглядит, если вы использовали аппарат раньше? Это может быть наложение поверх реальной клавиатуры.

- Проверка камер . Подумайте, где злоумышленник может спрятать камеру – где-нибудь над экраном или клавиатурой или даже в держателе брошюры на машине.

- Используйте сканер Skimmer для Android . Если вы используете телефон на платформе Android, существует отличный новый инструмент, который называется Skimmer Scanner, который будет сканировать близлежащие устройства Bluetooth и обнаруживать самые распространенные скиммеры на рынке. Это не надежно, но это отличный инструмент для поиска современных скиммеров, которые передают свои данные по Bluetooth.

Если вы обнаружите, что что-то серьезно не так – устройство для чтения карт памяти, скрытая камера или накладка на клавиатуру, – обязательно предупредите банк или компанию, отвечающую за терминал. И, конечно же, если что-то кажется вам неправильным, отправляйтесь в другое место.

Другие основные меры безопасности, которые вы должны принять

Вы можете найти обычные, дешевые скиммеры с хитростями, такими как попытка перемешать кард-ридер. Но вот что вы всегда должны делать, чтобы защитить себя при использовании любого платежного терминала:

- Защитите свой PIN-код рукой . Когда вы вводите свой PIN-код в терминал, закройте панель PIN-кода рукой.Да, это не защитит вас от самых изощренных скиммеров, которые используют накладки на клавиатуру, но у вас гораздо больше шансов столкнуться с скиммером, использующим камеру – они гораздо дешевле для преступников приобрести. Это совет номер один, который вы можете использовать, чтобы защитить себя.

- Отслеживайте транзакции по своим банковским счетам . Вам следует регулярно проверять свои банковские счета и счета кредитных карт в Интернете. Проверяйте подозрительные транзакции и как можно быстрее уведомляйте свой банк. Вы хотите решить эти проблемы как можно скорее – не ждите, пока ваш банк отправит вам по почте печатное заявление через месяц после того, как преступник снял деньги с вашего счета. Здесь также могут помочь такие инструменты, как Mint.com – или система оповещения, которую может предложить ваш банк, – уведомление о необычных транзакциях.

- Используйте бесконтактные платежные системы . Там, где это применимо, вы также можете защитить себя, используя инструменты бесконтактных платежей, такие как Android Pay или Apple Pay. Они оба по своей сути безопасны и полностью обходят любую систему смахивания, поэтому ваша карта (и данные карты) фактически никогда не подходят к терминалу. К сожалению, большинство банкоматов по-прежнему не принимают бесконтактные методы снятия средств, но, по крайней мере, это становится все более распространенным в газовых насосах.

Индустрия работает над решениями… Медленно

Так же, как индустрия скиммеров постоянно пытается найти новые способы кражи вашей информации, индустрия кредитных карт продвигается вперед с новыми технологиями для обеспечения безопасности ваших данных. Большинство компаний недавно перешли на чипы EMV, которые делают кражу данных вашей карты практически невозможной, поскольку их значительно сложнее тиражировать.

Проблема заключается в том, что, хотя большинство карточных компаний и банков довольно быстро внедрили эту новую технологию на своих картах, многие устройства для чтения карт – платежные терминалы, банкоматы и т. Д. – продолжают использовать традиционный метод считывания. Пока эти виды систем все еще на месте, скиммеры всегда будут представлять опасность. До сегодняшнего дня я не могу сказать, что видел один банкомат или терминал с газовым насосом, в котором используется система микросхем, и у обоих из них самая высокая вероятность подключения скиммера. Надеемся, что мы начнем видеть, как система чипов станет более плодотворной на платежных терминалах по мере перехода на 2018 год.

Но до тех пор вы можете использовать шаги, описанные в этой части, чтобы максимально защитить себя. Как я уже сказал, это не надежно, но делать то, что вы можете, поможет защитить ваши данные и ваши финансы – это никогда не плохая идея.

Чтобы узнать больше об этой ужасающей теме – или просто посмотреть фотографии всего оборудования, занимающегося скиммингом, – ознакомьтесь с серией статей Брайана Кребса «Все о скиммерах» в Krebs on Security. На данный момент он немного устарел, поскольку многие статьи относятся к 2010 году, но все это по-прежнему очень актуально для сегодняшних атак и заслуживает внимания, если вам интересно.

Изображение предоставлено: Аарон Поффенбергер на Flickr, ник v на Flickr